HTTP 方法测试的步骤如下: 第一步:单击“开始”→“运行”命令,输入 cmd 命令后按 Enter 键,运行 cmd.exe。 第二步:输入命令“telnet IP 端口”(其中 IP 和端口按实际情况填写,用空格隔开,如 telnet 192.168.1.3 80)。 第三步:按 Enter 键。 第四步:在新行中输入命令 OPTIONS /HTTP/1.1,然后按 Enter 键。 第五步:观察返回结果中 Allow 的方法列表。 返回结果样例: http/1.1 200 OK server: Apache-Coyote/1.1 X-Powered-By: Servlet 2.4; JBoss-4.0.5.GA (build: CVSTag=Branch_4_0 date=200610162339)/Tomcat-5.5 Allow: GET, HEAD, POST, PUT, DELETE, TRACE, OPTIONS Content-Length: 0 Date: Mon, 29 Jun 2009 08:02:47 GMT Connection: close 如果返回结果中包含不安全的 HTTP 方法(如 DELETE、PUT、TRACE、MOVE、COPY), 则验证对这些方法的防范措施是否可用,如果方法可用则说明存在漏洞,测试无法通过。

(5)HTTP DELETE 方法测试。 如果 Web服务器开放了 DELETE 方法,那么攻击者能够通过该方法删除 Web服务器上的文件, 所以需要测试通过 DELETE 方法是否能将服务器上的文件删除。DELETE 方法测试步骤如下: 在测试前先在 Web 网站上创建一个文件(如 test.txt)。

第一步:单击“开始”→“运行”命令,输入 cmd 命令后按 Enter 键,运行 cmd.exe。 第二步:输入命令“telnet IP 端口”(其中 IP 和端口按实际情况填写,用空格隔开,如 telnet 192.168.1.3 80),并按 Enter 键。 第三步:在新行中输入命令 DELETE /test.txt HTTP/1.0,然后按 Enter 键。 第四步:查看服务器上的 test.txt 文件是否被删除。 该文件不能被删除,如果被删除,说明 Web 服务存在风险。

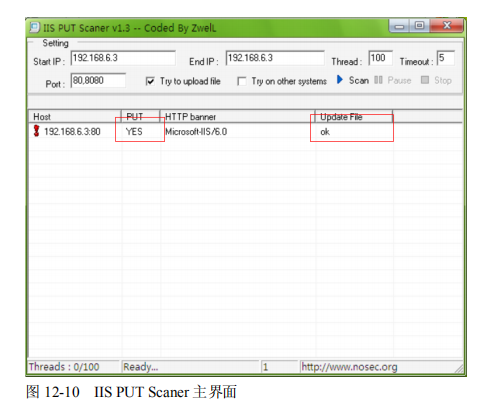

(6)HTTP PUT 方法测试。 如果 Web 服务器开放了 PUT 方法,那么攻击者能够通过该方法上传任意文件到 Web 服务器的 一些目录中,包括一些 Web 木马程序。测试时可以使用测试工具来模拟上传文件,对服务器可写 权限进行测试。IIS PUT Scaner 为一款检测服务器可写漏洞的工具,通过 IIS PUT Scaner 工具检测 的步骤如下: 第一步:运行 IIS PUT Scaner 程序(假设已经安装该工具)。 第二步:在 Start IP 和 End IP 输入框中输入 Web 服务器的 IP 地址,在 Port 输入框中输入对应 的端口,选中复选框 Try to upload file 和 Try on other systems,如图 12-10 所示。

第三步:查看结果,PUT 栏中的值不能为 YES,如果是且 Update File 栏中的值为 ok,说明文 件可以被上传到服务器。同时查看 Web 服务器中没有新创建的文件(如上传 test.txt 文件),并且通过http://IP/test.txt请求不到该文件。